Azure無料アカウントでWindows 11仮想デスクトップ(AVD)を構築|AVD作成 FSLogix編

近年、テレワークの普及やハイブリッドワークの定着により、場所を選ばずにデスクトップ環境へアクセスできるVDI(仮想デスクトップ基盤)やDaaSへの注目がますます高まっています。

中でも、Microsoftが提供するAzure Virtual Desktop(AVD)は、Windows 11を最も快適に、かつ柔軟に利用できるソリューションとして非常に人気があります。

しかし、「クラウドはコストが心配」「構築手順が複雑そう」と、二の足を踏んでいる方も多いのではないでしょうか?

そこで今回は、Azureの無料アカウント(無料クレジット)を活用して、実際にWindows 11の仮想デスクトップ環境を構築してみた過程を詳しくレポートします。

Azure無料アカウントで進めてきたAVD構築も、いよいよ実用的なフェーズに入ります。

今回は、Azure Filesを活用してプロファイルを保存し、「どこでも自分専用のデスクトップ」を実現する設定手順を詳しく解説します。

前回のおさらい

前回は「ゴールデンイメージ編」として、マスターとなるWindows 11環境のカスタマイズとキャプチャを完了させました。

しかし、どれほど完璧なマスターイメージを作成しても、このままでは運用上の大きな壁に突き当たります。

サインアウトするたびにデスクトップに保存したファイルが消えてしまったり、ブラウザのログイン情報がリセットされたりしては、実用的なクラウドデスクトップとは言えません。

- 設定が引き継がれない:

ゴールデンイメージから複数のVMを展開した場合、前回使ったVMとは別のVMにサインインすると「デスクトップが初期状態に戻っている」という、VDI特有の課題が発生します。

そこで今回は、プロファイル管理の決定版であるFSLogixを導入します。

Azure Filesを保存先として活用し、どの仮想マシン(VM)に接続しても「いつもの自分の環境」が即座に再現される、ストレスフリーな環境を構築していきましょう。

FSLogixで実現する「どこでも同じデスクトップ」

FSLogixは、従来の「移動プロファイル」とは一線を画す革新的な技術です。

その核心は、ユーザーのプロファイル全体を丸ごと一つの仮想ディスク(VHDXファイル)にパッキングし、ネットワークストレージ上に保存する「コンテナ化」にあります。

ユーザーがサインインした瞬間、このVHDXファイルがネットワーク越しに仮想マシンへ「マウント」されるため、OS側からはあたかもローカルディスクにデータが存在しているように見えます。

この仕組みにより、サインイン時のプロファイルコピー時間を劇的に短縮しつつ、アプリケーションの互換性を完璧に維持できるのが最大の強みです。

ユーザープロファイルのコンテナ化とは?

FSLogixは、ユーザーのプロファイル全体を一つの仮想ディスク(VHDXファイル)にパッキングし、ネットワークストレージ上に保存する「コンテナ化」技術です。

ユーザーがVMにサインインした瞬間、このVHDXファイルがネットワーク越しにマウント(仮想的な物理接続)されます。

OS側からは「ローカルディスク上のC:\Users」として認識されるため、アプリケーションはネットワーク経由であることを意識せずに高速な読み書きが可能です。

これにより、ログイン時のプロファイルコピー時間をゼロに近づけることができます。

なぜAVDではFSLogixが標準なのか

Microsoftが推奨する最大の理由は、現代のモダンなワークロードへの対応力にあります。

ログイン速度の向上:

サインイン時にネットワーク越しにファイルを「コピー」するのではなく「マウント」するだけなので、プロファイルサイズが大きくなってもログインが遅くなりません。

Outlook/OneDriveの最適化:

従来の移動プロファイルでは困難だった大容量のキャッシュファイルも、VHDXコンテナ内であればローカル同様に動作します。

ストレージの選定:Azure Files vs Azure NetApp Files (ANF)

FSLogixという「エンジン」を動かすためには、プロファイルを格納するための「燃料タンク」となるストレージサービスが必要です。

Azureでは主に、安価な「Azure Files」と、圧倒的なパフォーマンスを誇る「Azure NetApp Files (ANF)」の2種類が選択肢となります。

大規模な企業環境であればANFの超低遅延性能が求められる場面もありますが、今回のラボ環境やAzure無料アカウントのクレジット枠を最大限に活かすため、 Azure Files を使用します。

また、それぞれのストレージには、サービスレベル(性能別)に「Standard」と「Premium」があり、今回は Premium を使用します。

管理が容易なサーバーレス構成でありながら、小規模から中規模のワークロードであれば十分すぎるほどの性能を発揮してくれます。

無料アカウントなら「Azure Files」がおすすめ!

Azure無料アカウントのクレジット内で運用する場合、コストパフォーマンスと管理の容易さからAzure Filesが最適です。

- サーバーレス管理:

ストレージサーバーの構築・保守が不要で、Azureポータルから数クリックで共有フォルダを作成できます。 - スケーラビリティ:

使用した容量に応じた従量課金であり、小規模なテスト環境であれば月々のコストを最小限に抑えられます。

エンタープライズ向けの「ANF」について

一方、数千人規模の同時アクセスが発生する大規模環境では、高いI/O性能と低遅延を誇るAzure NetApp Files (ANF)が選ばれます。

ただし、最小プロビジョニング容量が大きいため、無料アカウントで使用できるクレジットのほとんどを使うことになります。

各ストレージの月額料金(2026年2月 現在の目安)を表にまとめましたのでご参考にしてください。

| ストレージ | サービスレベル | 最小容量 | 月額目安 |

|---|---|---|---|

| Azure Files | Standard | 1GiB ※Profileとしては10GiB以上を推奨 | 約4.3~4.6円/GiB |

| Azure Files | Premium | 100GiB | 約27.5~35.8円/GiB |

| Azure NetApp Files | Standard | 1TiB | 約23,000~36,000円/Tib |

| Azure NetApp Files | Premium | 1TiB | 約51,000~73,000円/Tib |

【事前設定】Entra Domain Servicesの準備

Entra Domain Servicesとは、簡単に言うと、「Active Directoryの機能を、サーバー管理不要の『マネージドサービス』としてAzure上で提供するもの」です。

Entra Domain Servicesは、クラウドネイティブな「Entra ID(旧Azure AD)」と連携しつつ、従来のADが持っていた「古き良き機能」を提供します。

- ドメイン参加: Azure上の仮想マシン(Windows/Linux)をドメインに参加させることができます。

- グループポリシー(GPO): 組織内のPCやサーバーの設定を一括管理できます。

- LDAP / Kerberos / NTLM認証: 昔ながらの認証プロトコルを利用できるため、古いアプリケーションも修正なしでクラウドへ移行(リフト&シフト)可能です。

- Entra IDとの同期: Entra IDにあるユーザー情報が自動的に同期されるため、新しくユーザーを作り直す必要はありません。

Entra ID・Entra Domain Services・Active Directory それぞれの特徴を表にまとめました。

| 機能 | Entra ID | Entra Domain Services | Active Directory (オンプレ) |

| 主な目的 | クラウド、SaaS(M365等)の認証 | クラウド移行、レガシー認証 | 社内ネットワークの管理 |

| 主なプロトコル | SAML, OpenID Connect | Kerberos, NTLM, LDAP | Kerberos, NTLM, LDAP |

| 管理負担 | なし(SaaS) | ほぼなし(マネージド) | あり(OS管理が必要) |

| ドメイン参加 | Entra Join (モダン管理) | 従来のドメイン参加 | 従来のドメイン参加 |

FSLogixでAzure Filesを使用するためには、「Windows標準のアクセス権(NTFSアクセス許可)を正しく判断するために、Kerberos認証やドメイン情報を必要とするため」にEntra Domain Servicesが必要となります。

そのため、Azure Filesの設定の前にEntra Domain Servicesを作成します。

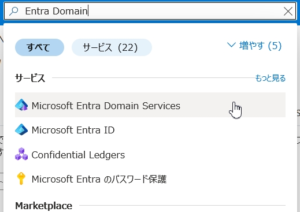

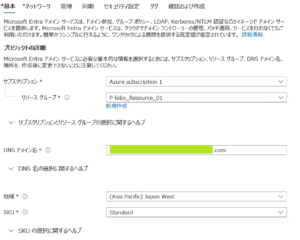

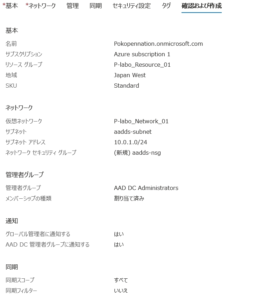

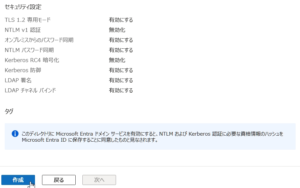

基本設定の入力

Azureポータルで「Microsoft Entra Domain Services」を検索し、作成を開始します。

- DNSドメイン名: DNSドメイン名を指定します(例:

adds.example.com)。 - 地域: AVD(FSLogix)などをデプロイする仮想ネットワークと同じリージョンを選びます。

- SKU:Sandardを選びます。

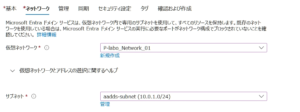

ネットワークの構成

ここが最も重要です。

- 仮想ネットワーク: 専用のVNet、または既存のVNetを選択します。

- サブネット: Entra DS専用のサブネット(

/24程度)を新規に作成します。- 理由: ドメインコントローラー(Managed型)が2台自動でデプロイされるため、他のリソースと混在させない方が管理が安全です。

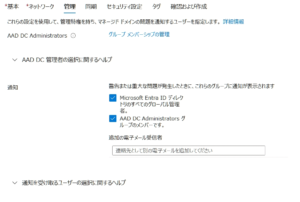

管理グループのメンバー指定

Entra DSでは「Domain Admin」権限は持てませんが、代わりに「AAD DC Administrators」というグループが作成されます。

- このグループに、構築作業を行うユーザーを追加してください。

- このメンバーは、ドメイン参加やグループポリシー(GPO)の編集権限を持ちます。

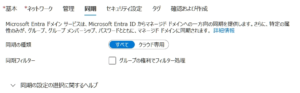

同期の設定

Entra IDのユーザー情報をどの程度同期するかを選びます。

- すべて: 全ユーザーを同期(推奨)。

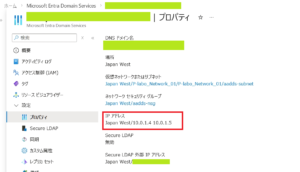

作成と「DNS設定の更新」

設定を確認して「作成」を押します。デプロイには約45分〜1時間ほどかかります。気長に待ちましょう。

忘れると動かない作業

デプロイ完了後、Entra DSの管理画面に「2つのIPアドレス」が表示されます。

その「2つのIPアドレス」を仮想ネットワークに登録します。

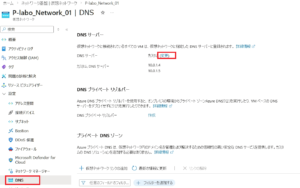

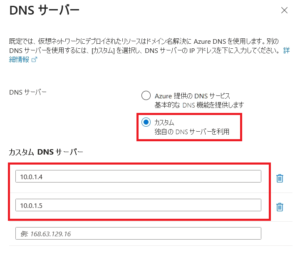

- 仮想ネットワーク(VNet)の「DNSサーバー設定」を開きます。

- 「カスタム」を選択し、表示された2つのIPアドレスを登録します。

- これで、VNet内のサーバーがドメイン名を解決できるようになります。

【実践】FSLogix+Azure Filesの設定手順

いよいよここからは、実際に手を動かして環境を構築していく実践フェーズです。

構築のステップは大きく分けて3つあります。

まずは「器」となるストレージアカウントと共有フォルダの作成、次に「誰がアクセスできるか」を定義する権限設定(RBACとNTFS)、そして最後に「どのストレージを見に行くか」を仮想マシンに教え込むレジストリの適用です。

一見すると複雑に感じるかもしれませんが、一つ一つの工程には明確な理由があり、順番通りに進めれば確実に設定を完了できます。

特に権限設定は、セキュリティと利便性のバランスを保つための重要なポイントとなります。

Azureポータルの操作画面を思い浮かべながら、実運用でもそのまま使えるプロフェッショナルな設定値を、ステップ・バイ・ステップで確実にマスターしていきましょう。

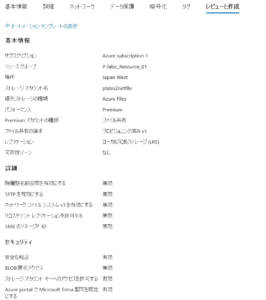

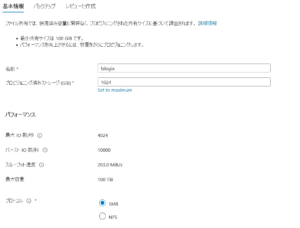

ストレージアカウントの作成とファイル共有

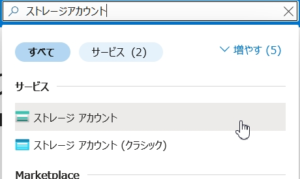

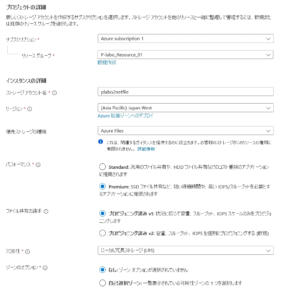

1. Azureポータルで「ストレージアカウント」を作成します。

リージョンはAVDのVMと同じ場所を選び、冗長性はコスト重視の「LRS」を設定します。

2. 「ファイル共有」から新しい共有フォルダ(例:fslogix)を作成し、適切なクォータを設定します。

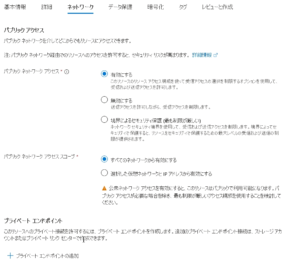

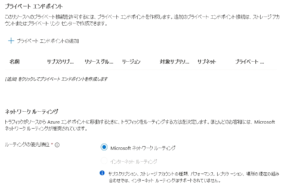

認証とアクセス権の設定

プロファイルデータは機密情報であるため、厳格な権限設定が必要です。

1. RBAC設定:

ストレージアカウントの「アクセス制御 (IAM)」で、AVDユーザーに「ストレージファイルデータSMB共有の共同作成者」ロールを割り当てます。

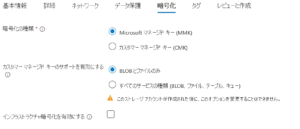

2. IDベースのアクセス設定:

セッションホスト(VM)へのレジストリ設定

最後に、各VMに対してFSLogixの使用を指示します。

レジストリ HKEY_LOCAL_MACHINE\SOFTWARE\FSLogix\Profiles に以下の値を登録します。

Enabled(REG_DWORD):1VHDLocations(REG_SZ):\\<storage_account>.file.core.windows.net\fslogix\profiles

接続テストと動作確認

設定がすべて完了したら、苦労して作り上げた環境が期待通りに動くかを確認する、最も楽しみな瞬間がやってきます。

まずはテストユーザーとしてAVDにサインインし、ストレージ側にVHDXファイルが自動生成される様子を確認しましょう。

これが確認できれば、プロファイルの外部保存という第一関門は突破です。

続いて、デスクトップの壁紙を変えたり、ブラウザにお気に入りを登録した状態で一度サインアウトし、再度サインインしたときにそれらの設定が完璧に保持されているかを検証します。

この「環境の永続化」が確認できて初めて、あなたのAVDは単なるテスト機から、ビジネスや個人の作業に耐えうる「真の仮想デスクトップ」へと進化を遂げたことになります。

万が一動かない場合のトラブルシューティングの視点も交えながら、最終的な動作確認のポイントを整理します。

プロファイルがVHDXとして作成されているか確認

ユーザーとしてAVDにサインイン後、エクスプローラでファイル共有を確認します。

「Profiles」のフォルダが自動生成されていれば、コンテナ化は成功です。

2回目以降のログオンの挙動チェック

デスクトップにテストファイルを作成し、一度サインアウトします。再度サインインした際に、そのファイルが残っていれば「永続化」が機能しています。

また、VMを再起動しても設定が維持されることを確認し、完全なデスクトップ環境の完成を確認しましょう。

実用的なAVD環境の完成!

ついにゴールデンイメージの管理とFSLogixによるデータの永続化を両立した、理想的なAVD環境が完成しました。

Azure無料アカウントという限られたリソースの中でも、正しい知識と設定手順を組み合わせることで、エンタープライズレベルのVDI基盤を再現できることが証明されたはずです。

この環境があれば、場所やデバイスを選ばずに自分専用のWindows環境を呼び出し、セキュアかつ快適に作業を進めることが可能になります。

構築を通じて得たFSLogixやAzureストレージの知識は、将来の大規模なインフラ設計にも必ず役立つ貴重な資産となります。

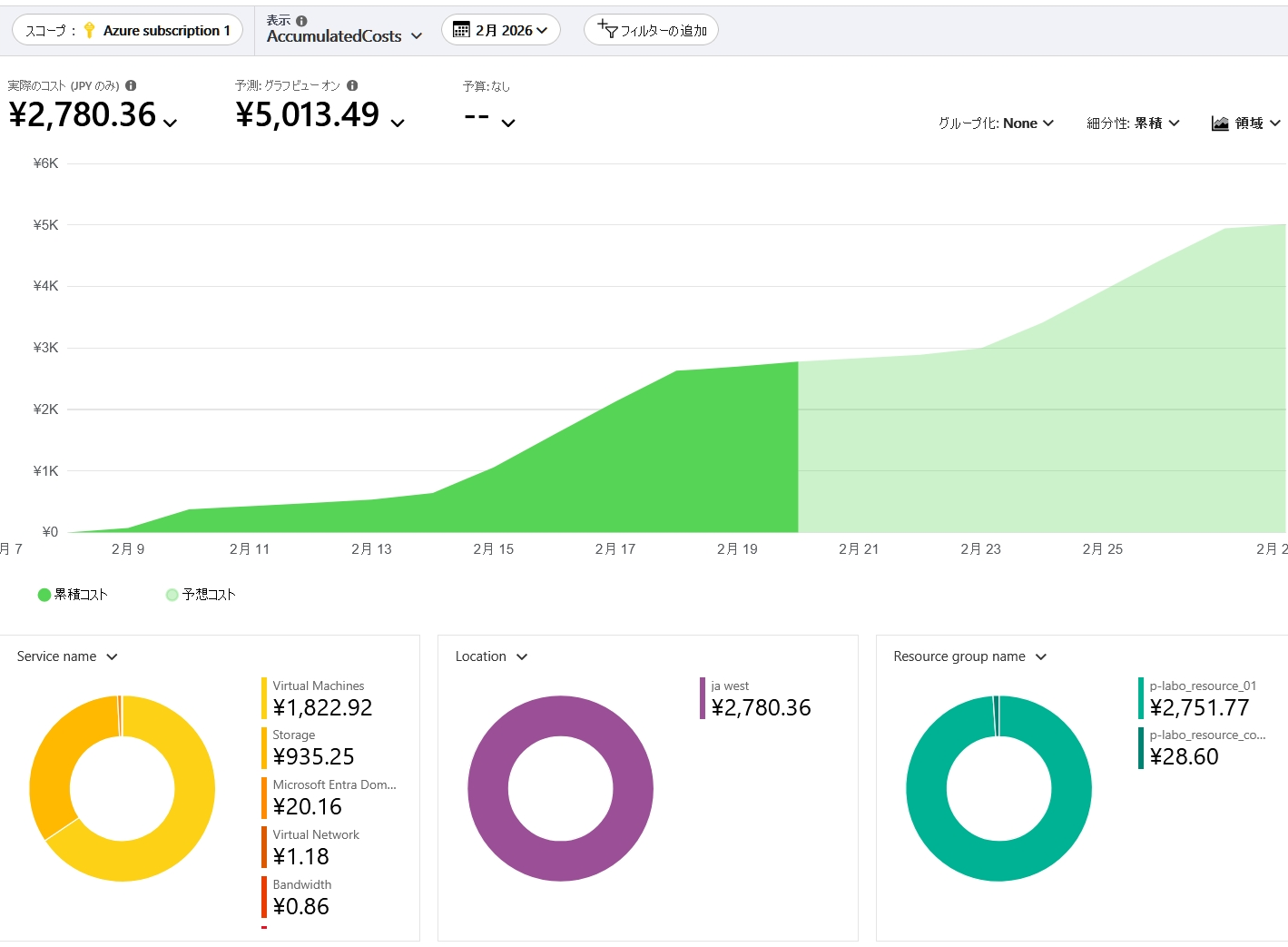

今回までの構築にかかった費用

※画像はサブスクリプションのコスト分析から抜粋

次回予告:【最終回】無料期間終了に伴うリソース整理とコスト管理

AVD環境の完成を喜ぶのも束の間、クラウド運用において忘れてはならないのが「コストの出口戦略」です。

Azure無料アカウントには有効期限やクレジットの制限があり、検証を終えたあともリソースを放置してしまうと、思わぬ課金が発生して大切な無料枠を使い切ってしまうリスクがあります。

特に、仮想マシンをシャットダウンしていても課金が続く「マネージドディスク(ストレージ)」や、予約済みの「パブリックIPアドレス」は、見落としやすい課金ポイントです。

本シリーズの締めくくりとなる次回は、不要になったリソースを特定し、安全にクリーンアップするための「撤収手順」を徹底解説します。

最後までスマートに管理し、Azureを「使いこなす」ためのフィナーレを一緒に迎えましょう。